Vertrauen & Compliance

Audit-fähige Nachvollziehbarkeit für KI-Agenten

Jede Aktion eines Agenten wird als manipulationssichere Trajektorie aufgezeichnet. Jeder Skill hat einen messbaren Score. Jede Freigabe hat einen Audit-Trail.

Warum Auditability bei Agenten anders ist

Ein Chatbot beantwortet Fragen – ein KI-Agent handelt: er sendet E-Mails, schreibt in CRM-Datensätze, ruft APIs auf, überweist Geld. Für Finance, Recht und IT bedeutet das: jede einzelne Aktion muss nachvollziehbar, prüfbar und reversibel sein. HybridClaw behandelt jeden Agent-Lauf wie einen Banking-Transaktionspfad: zeitgestempelt, signiert, abfragbar, ohne Lücken.

Sechs Audit-Bausteine, die HybridClaw out-of-the-box mitbringt

Diese Bausteine arbeiten zusammen – nicht als nachgerüstete Logging-Schicht, sondern als Teil der Runtime.

Lückenlose Action-Logs

Jede Tool-Nutzung, jede Modell-Antwort, jeder Skill-Aufruf wird mit Eingabe, Ausgabe, Latenz und Kosten festgehalten. Verkettet, sodass Manipulationen erkannt werden.

Human-in-the-Loop-Freigaben

Skills können Aktionen markieren, die menschliche Freigabe erfordern (Zahlungen, Vertragsänderungen). Genehmiger, Zeitpunkt und Begründung werden als Teil des Audit-Trails gespeichert.

Automatische PII-Schwärzung

Personenbezogene Daten werden auf dem Weg in Logs und externe Modelle erkannt und maskiert. Der Audit-Trail bleibt vollständig, ohne sensible Daten preiszugeben.

Skill-Scorecards & Evals

Jeder Business-Skill wird gegen workflow-spezifische Testfälle bewertet. Performance, Stabilität und Regressionen sind als Zahl ablegbar und prüfbar.

Replay & Rollback

Trajektorien lassen sich Schritt für Schritt nachspielen. Fehlgeleitete Aktionen können zurückgerollt werden, soweit die nachgelagerten Systeme das zulassen.

RBAC & verschlüsselte Secrets

Agenten sehen Zugangsdaten nie im Klartext. Wer darf was tun, ist über rollenbasierten Zugriff definiert – inklusive Audit-Eintrag bei jeder Privilegien-Eskalation.

Was genau im Audit-Log landet

- Agent- und Skill-Identität. Welcher Agent in welcher Version mit welchem Skill (inkl. Skill-Hash) gehandelt hat.

- Eingabe und Kontext. Die Nachricht oder der Trigger, der den Lauf gestartet hat, plus relevanter Memory- und RAG-Kontext.

- Tool-Aufrufe. Jeder API-Call, jede Browser-Aktion, jede DB-Query mit Parametern und Antwort.

- Modell-Entscheidungen. Welches LLM, welcher Prompt, welche Tokens, welche Latenz und welche Kosten.

- Freigaben. Wer hat zugestimmt, wer hat abgelehnt, wann und mit welcher Begründung.

- Outcome. Erfolg oder Fehler, externe Statuscodes, finaler State des betroffenen Systems.

Ohne Audit-Schicht vs. mit HybridClaw

Was passiert, wenn ein Agent in Produktion etwas falsch macht?

Mit HybridClaw

- Trajektorie zeigt exakt, welche Eingabe zu welcher Aktion geführt hat

- Verantwortung klar zuordenbar (Agent-Version, Skill, Modell)

- Skill-Score zeigt, ob Regressionen schon vorher messbar waren

- Rollback und Wiederholung möglich

- Compliance-Bericht in Minuten generierbar

Ohne Audit-Schicht

- Logs verstreut über Modell-Provider, Tools und Datenbanken

- Reproduktion eines Fehlers kann Tage dauern

- Schweigender Modell-Drift wird erst durch Kundenbeschwerden sichtbar

- Manuelle Schadenbegrenzung, kein definierter Rollback

- Audit-Anfragen erfordern Engineering-Zeit

"HybridClaw is selling the equivalent of a TÜV seal of approval for autonomous agents."

Audit-Fragen, die wir oft hören

Sind die Audit-Logs DSGVO- und AI-Act-konform aufbewahrt? +

Ja. Logs liegen in EU-Hosting (oder Self-Hosted bei Ihnen), mit konfigurierbaren Aufbewahrungsrichtlinien, automatischer PII-Maskierung und definierten Löschfristen. HybridClaw erfasst die nach AI Act relevanten Felder (Modell, Eingabe-Hash, Entscheidungspfad, Verantwortliche) systematisch.

Wer kann die Audit-Logs einsehen? +

Zugriff ist über RBAC geregelt. Typische Rollen: Compliance-Officer (Lesezugriff auf alle Trajektorien), Skill-Owner (Zugriff auf eigene Skills), Auditor (Read-only auf Aggregat-Reports). Jeder Lesezugriff selbst ist wiederum geloggt.

Wie wird Manipulation der Logs verhindert? +

Logs werden hash-verkettet (jeder Eintrag enthält den Hash des vorherigen), so dass nachträgliche Änderungen erkennbar sind. In der Managed Cloud werden die Hashes zusätzlich periodisch in einen externen Append-only-Store gespiegelt.

Können wir die Trajektorien für Modell-Training oder Evals weiterverwenden? +

Ja. Trajektorien sind das Rohmaterial für Skill-Evals, Regression-Checks und Agent-CVs. Mit Einwilligung können sie auch für Fine-Tuning oder eigene Eval-Sets verwendet werden – nach PII-Schwärzung.

Funktioniert das auch in Self-Hosted-Installationen? +

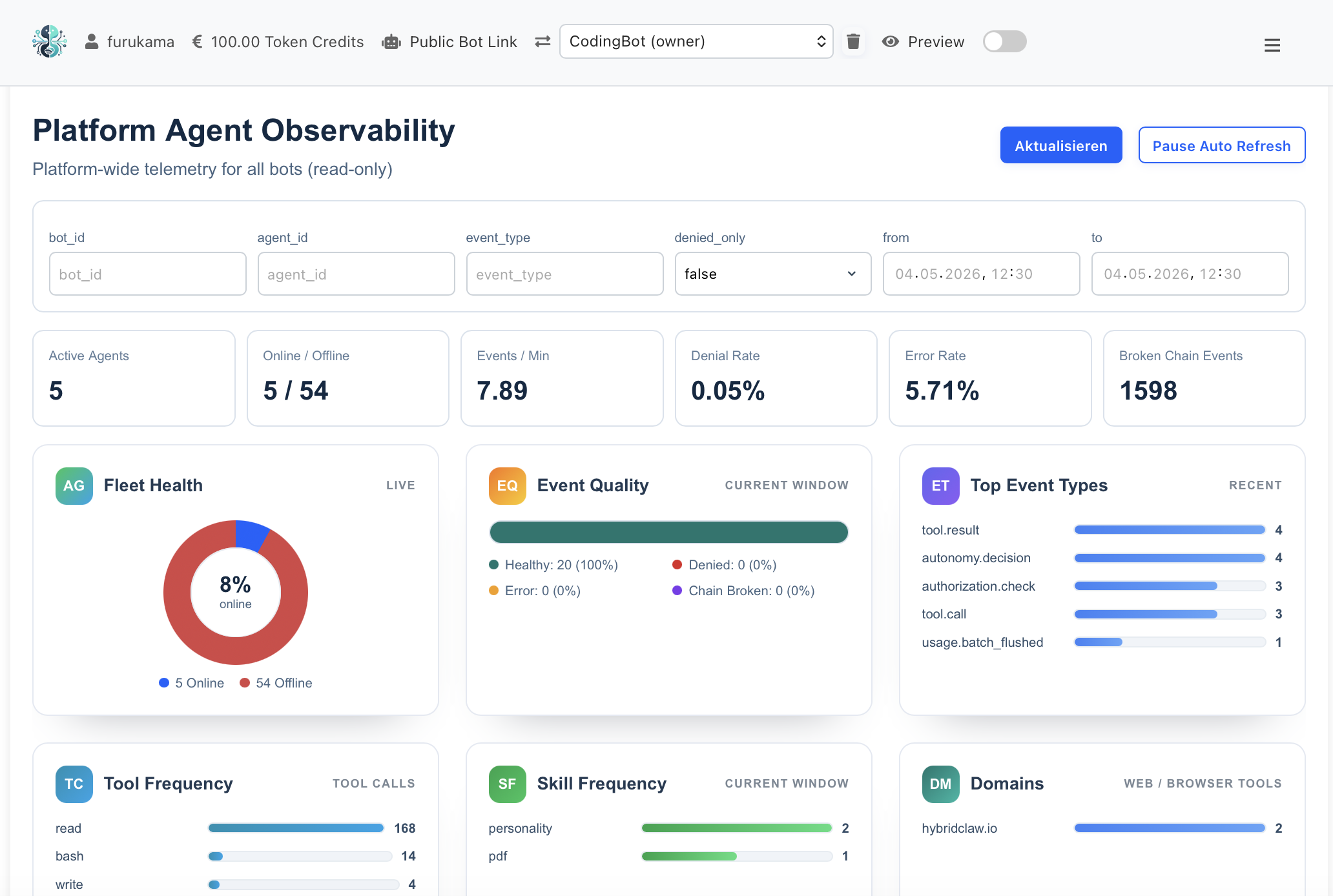

Ja, die Audit-Bausteine sind Teil der Open-Source-Runtime. In Self-Hosted-Deployments liegen alle Logs ausschließlich auf Ihrer Infrastruktur. Die Managed Cloud ergänzt darüber Dashboards, Long-term-Storage und externe Hash-Spiegelung.